Napredna tehnika napada otkriva kako napadači mogu zloupotrebiti Windows Defender Application Control (WDAC), bezbednosni alat dizajniran za kontrolu izvršavanja koda na Windows uređajima, da bi onemogućili Endpoint Detection and Response (EDR) senzore. Ovaj napad ugrožava čitave mreže organizacija, omogućavajući napadačima neometano delovanje.

Kako funkcioniše napad?

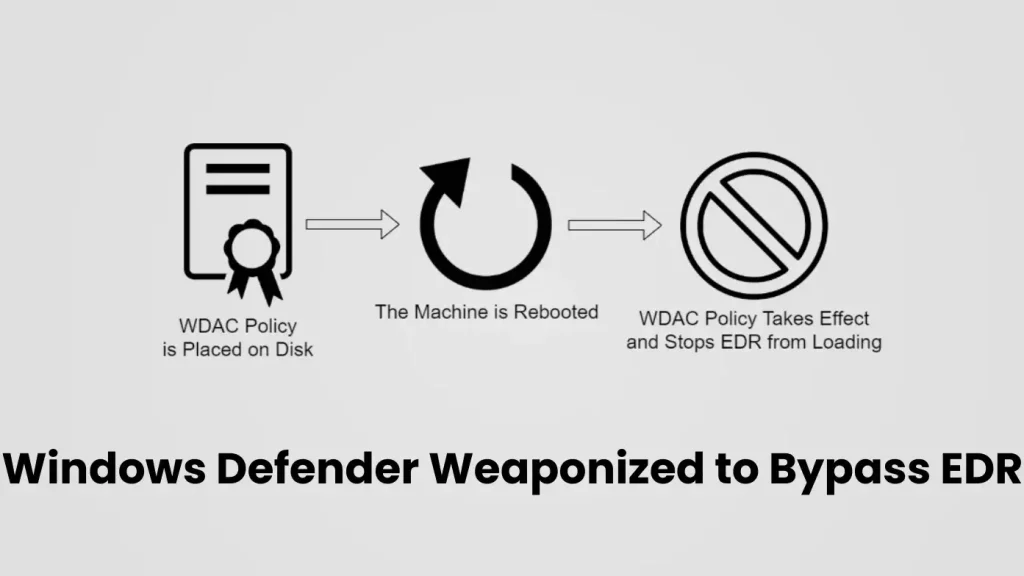

Napad se oslanja na sposobnost WDAC-a da upravlja izvršnim kodom pomoću različiti polisa, što napadači koriste za kreiranje zlonamernih ovlašćenja koja blokiraju pokretanje EDR senzora tokom pokretanja sistema. Proces napada uključuje tri glavne faze:

- Postavljanje polise: napadač kreira prilagođenu WDAC polisa koja dozvoljava pokretanje sopstvenih alata dok blokira sigurnosne sisteme. Ova polisa ovlašćenja se smešta u direktorijum C:\Windows\System32\CodeIntegrity.

- Restartovanje sistema: napadač restartuje računar da bi se primenila nova politika.

- Onemogućavanje EDR-a: nakon pokretanja, zlonamerna polisa blokira EDR senzore, ostavljajući sistem ranjivim.

Napad može ciljati pojedinačne uređaje ili čitavu mrežu. U najtežim scenarijima, napadač sa administratorskim privilegijama može distribuirati zlonamerne WDAC polise na nivou cele organizacije, onesposobljavajući sve EDR sisteme.

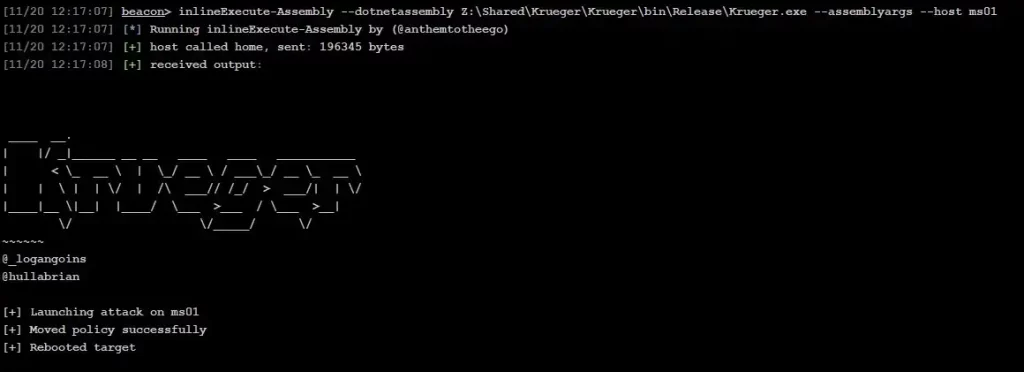

Alat nazvan Krueger, koji je razvijen kao dokaz koncepta, omogućava napadačima izvođenje ovog napada iz memorije, čime postaje opasan alat u arsenalu pretnji.

Organizacije mogu smanjiti rizik preduzimanjem sledećih mera:

- Centralizovana kontrola WDAC polis ai ovlašćenja: primena WDAC polisa putem Group Policy Object (GPO) sistema sprečava lokalne izmene.

- Primena principa najmanjih privilegija: ograničavanje pristup za modifikaciju WDAC polisa, SMB deljenja i osetljivih foldera.

- Sigurne administrativne prakse: obezbeđivanje lokalnih administratorskih naloga pomoću alata poput Microsoft LAPS.

Mark Johnson, CISO jedne od Fortune 500 kompanija, upozorava: “Organizacije moraju prepoznati ovu pretnju i preduzeti proaktivne mere. Redovna revizija WDAC polisa i snažne kontrole pristupa sada su ključne.”

Ovaj napad naglašava potrebu za višeslojnim pristupom sajber bezbednosti i stalnim praćenjem novih pretnji. Kako napredni alati za bezbednost evoluiraju, tako i napadači razvijaju nove metode za njihovo zaobilaženje. Organizacije su pozvane da kontrolišu svoje bezbednosne strategije i implementiraju odgovarajuće mere zaštite kako bi ostale korak ispred naprednih pretnji prenosi CyberSecurityNews.

Nema komentara 😞

Trenutno nema komentara vezanih za ovu vest. Priključi se diskusiji na Benchmark forumu i budi prvi koje će ostaviti komentar na ovaj članak!

Pridruži se diskusiji