Otkrivene su dve maliciozne Google Chrome ekstenzije pod zajedničkim nazivom Phantom Shuttle, objavljene pod istim imenom i istim autorom, koje već godinama neumetano kradu pristupne podatke korisnika. Obe su maskirane kao alat za testiranje brzine na mreži i obe su i dalje dostupne za preuzimanje u Chrome Web Store-u. Prva verzija, objavljena još 2017. godine, ima oko 2.000 instalacija, dok novija iz 2023. broji oko 180 korisnika.

Ekstenzije funkcionišu po istom modelu: korisnici plaćaju pretplatu putem Alipay ili WeChat Pay, verujući da kupuju legitimnu VPN uslugu. Nakon aktiviranja VIP statusa, ekstenzije automatski uključuju „smarty“ proxy režim koji preusmerava saobraćaj preko servera pod kontrolom napadača. Na taj način Phantom Shuttle preuzima punu ulogu „posrednika“ i presreće sve podatke sa više od 170 ciljnih domena.

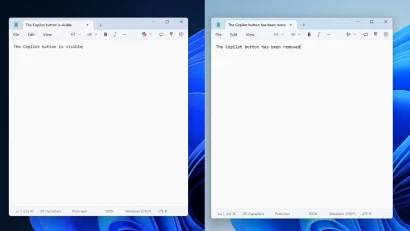

Maliciozne ekstenzije presreću saobraćaj i šalju lozinke napadačima

Modifikovani JavaScript fajlovi unutar ekstenzija automatski ubacuju unapred definisane proxy kredencijale u svaki HTTP zahtev, a Chrome se zatim podešava da koristi PAC skriptu sa tri režima rada. Najopasniji među njima parcijalno preusmerava saobraćaj sa GitHub-a, AWS-a, Azure-a, Docker-a, društvenih mreža i čak sajtova za odrasle, što otvara prostor i za ucene.

Dok su korisnici u VIP režimu, ekstenzija šalje njihov e-mail, lozinku u čistom tekstu i dodatne metapodatke ka C2 serveru phantomshuttle.space na svakih 5 minuta. Istovremeno omogućava krađu lozinki, kolačića sesija, brojeva kartica, API ključeva i drugih osetljivih podataka. Posebno je opasna mogućnost krađe programerskih kredencijala, što može dovesti i do lančanih napada na softverske projekte.

Iako napadač još uvek nije identifikovan, tragovi poput kineskog opisa, integracije lokalnih sistema plaćanja i korišćenja Alibaba Cloud infrastrukture ukazuju na to da je operacija vođena iz Kine. Ekstenzije funkcionišu već osam godina, što dodatno naglašava rizik koji predstavlja nekontrolisan ekosistem browser dodataka.

Korisnicima se savetuje momentalno uklanjanje Phantom Shuttle ekstenzija, dok organizacije treba da praktikuju strogo odobravanje instalacije ekstenzija, prate proxy aktivnosti i detektuju neuobičajene pokušaje HTTP autentifikacije kako bi smanjile rizik od sličnih malver kampanja, piše Hackernews.

Bas je bezbedan chrome.